在智慧水務信息系統建設浪潮中,網絡與信息安全(以下簡稱“網絡安全”)不僅是技術保障,更是整個系統穩定運行的生命線。其軟件開發環節直接決定了系統能否抵御外部威脅、保障數據完整與業務連續。本文旨在獨家解讀智慧水務背景下,網絡安全軟件開發所遵循的核心標準與關鍵實施指南。

一、 標準框架:構建安全開發的基石

智慧水務的網絡安全軟件開發并非憑空構建,而是建立在國內外成熟的標準體系之上,主要包括:

- 國家與行業強制性標準:必須嚴格遵循《中華人民共和國網絡安全法》、《關鍵信息基礎設施安全保護條例》等法律法規,以及水利行業、住建部門發布的關于水務信息化安全的相關規定。這些構成了軟件安全需求的底線。

- 技術與管理體系標準:廣泛采納GB/T 22239《信息安全技術 網絡安全等級保護基本要求》(等保2.0)作為核心框架,指導軟件從物理環境到應用層面的安全設計。ISO/IEC 27001信息安全管理體系為開發過程的管理與控制提供了最佳實踐。

- 軟件安全開發生命周期(SDLC)標準:借鑒OWASP SAMM(軟件保障成熟度模型)、BSIMM(構建安全成熟度模型)等,將安全活動(如威脅建模、安全編碼、滲透測試)系統化地集成到需求、設計、編碼、測試、部署、運維的全生命周期中。

二、 核心指南:聚焦水務場景的安全開發實踐

在具體開發實踐中,需結合水務行業“控制+信息”深度融合的特點,重點關注以下指南:

- 安全需求分析與架構設計:

- 資產與威脅識別:明確軟件涉及的各類資產(如SCADA數據、用戶信息、工控指令),并針對水務行業特有的威脅(如勒索軟件攻擊導致供水中斷、數據篡改影響調度決策)進行建模。

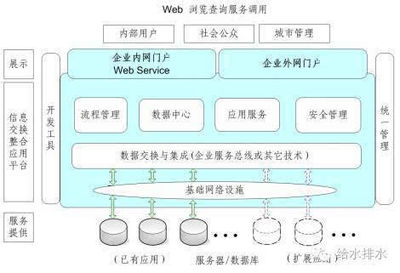

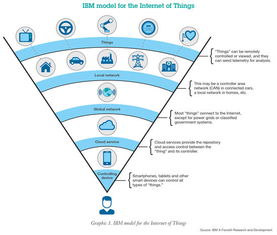

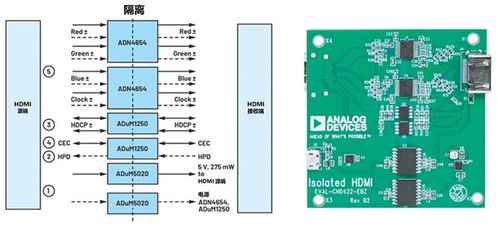

- 縱深防御架構:設計包含邊界安全(防火墻、網閘)、通信安全(加密傳輸、工業協議加固)、主機安全、應用安全和數據安全的多層防護體系。架構需支持與水務現有工控網絡、物聯網感知層、云平臺的安全對接。

- 安全編碼與組件管理:

- 遵循安全編碼規范:針對主流開發語言(如Java, C/C++, Python),制定并執行安全編碼規范,杜絕SQL注入、跨站腳本(XSS)、緩沖區溢出等常見漏洞。

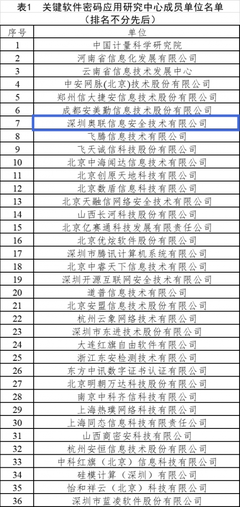

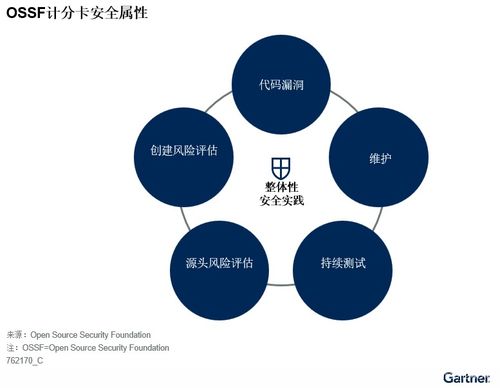

- 軟件供應鏈安全:嚴格管理第三方組件、開源庫和開發工具,建立物料清單(SBOM),持續監控已知漏洞并及時修復或替換。

- 安全測試與質量保證:

- 多維度測試:實施靜態應用程序安全測試(SAST)、動態應用程序安全測試(DAST)、交互式應用程序安全測試(IAST),并結合針對工控協議(如Modbus, DNP3)的專項模糊測試。

- 攻防演練與滲透測試:定期模擬真實攻擊場景,特別是針對水務業務邏輯漏洞(如非法篡改監測數據、越權操控閥門)的測試,驗證軟件的實際防護能力。

- 部署、運維與持續監控:

- 安全配置與加固:為軟件運行環境(服務器、數據庫、中間件)提供安全基線配置指南,并實現自動化加固。

- 運行時保護與監測:集成應用程序自我保護(RASP)技術,實時檢測和阻斷運行時攻擊。建立安全事件與信息管理(SIEM)聯動機制,實現安全日志的集中收集、分析和告警。

- 持續漏洞管理與應急響應:建立漏洞接收、評估、修復和驗證的閉環流程,并制定針對水務業務中斷、數據泄露等場景的專項應急預案。

三、 與展望

智慧水務的網絡安全軟件開發,是一個將通用安全標準與行業特殊需求深度融合的實踐過程。成功的關鍵在于:樹立“安全左移”理念,將安全內生于開發之初;堅持“縱深防御”策略,構建覆蓋云、管、邊、端的防護體系;踐行“持續運營”模式,實現安全能力的動態演進。

隨著人工智能、數字孿生等技術在水務領域的深入應用,網絡安全軟件的開發需進一步關注AI模型安全、仿真環境安全等新挑戰,并積極探索“零信任”架構在復雜水務環境中的適應性部署,以持續護航智慧水務的健康發展與公共供水安全。